Falha no ClawJacked permite que sites controlem agentes OpenClaw via WebSocket

Tipo principal do conteúdo: Cibersegurança

Resumo jornalístico:

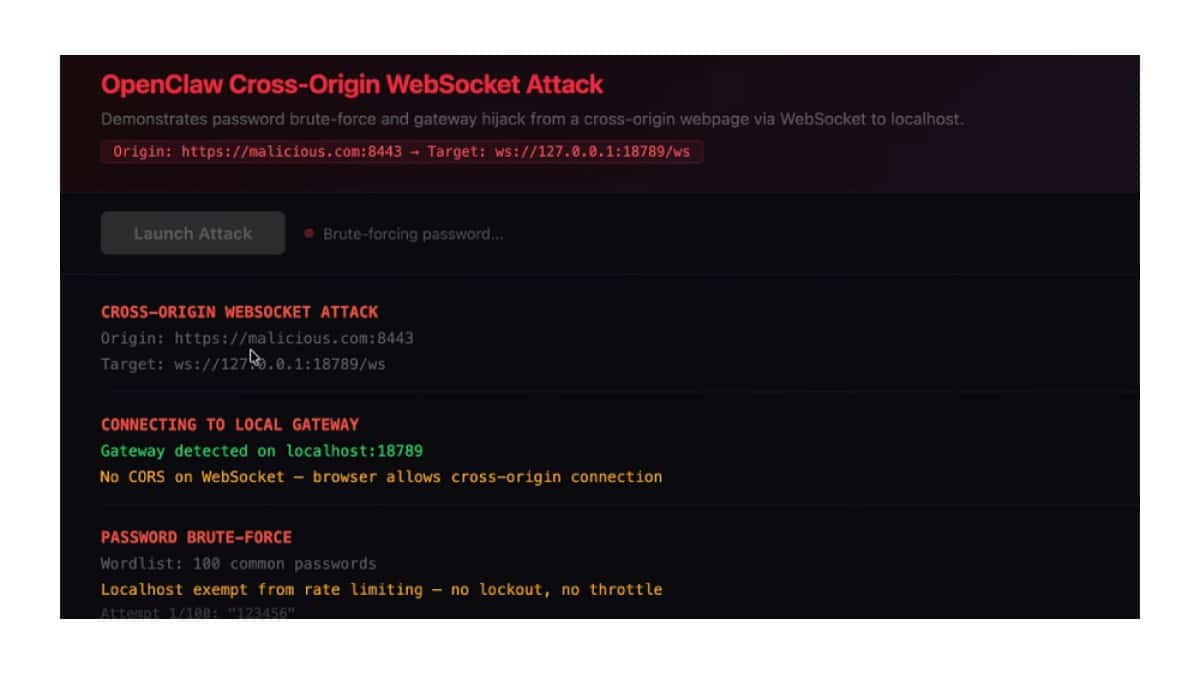

Pesquisadores de segurança identificaram uma vulnerabilidade crítica no OpenClaw, um sistema de gateway para agentes de inteligência artificial, que permitia a sites maliciosos assumir o controle total de agentes locais. O ataque, batizado de ClawJacked, explorava a ausência de limitação de tentativas de senha no WebSocket local do OpenClaw, possibilitando que scripts JavaScript rodando em páginas web brute-forçassem a autenticação e registrassem dispositivos não autorizados sem qualquer notificação ao usuário. Uma vez autenticado, o invasor obtinha acesso administrativo, podendo manipular configurações, acessar logs e interagir com outros nós conectados.

Além dessa falha, outras vulnerabilidades de alta gravidade foram relatadas, incluindo execução remota de código, injeção de comandos, SSRF, bypass de autenticação e traversal de diretórios. Essas brechas, já corrigidas em versões recentes, ampliavam o risco operacional, principalmente em ambientes onde agentes OpenClaw possuem permissões extensas para interagir com múltiplos sistemas corporativos. Outro vetor identificado foi o envenenamento de logs, que permitia a inserção de comandos maliciosos nos arquivos de log, explorando o fato de que o próprio agente lê esses registros para fins de troubleshooting, abrindo espaço para injeções indiretas de prompts.

A superfície de ataque do OpenClaw também foi ampliada por meio do ClawHub, marketplace de habilidades para agentes, onde pesquisadores encontraram dezenas de skills maliciosas. Algumas dessas habilidades se disfarçavam de ferramentas legítimas, mas executavam comandos para instalar malwares como o Atomic Stealer ou redirecionar criptomoedas para carteiras controladas por criminosos. Ataques em cadeia, baseados em engenharia social entre agentes, também foram observados, destacando a necessidade de auditoria rigorosa e isolamento operacional desses sistemas.

Diante desse cenário, especialistas recomendam que o OpenClaw seja executado apenas em ambientes isolados, com credenciais não privilegiadas e monitoramento contínuo, evitando sua instalação em estações de trabalho convencionais. A rápida resposta da equipe de desenvolvimento, com a liberação de correções em menos de 24 horas após a divulgação responsável, demonstra a importância de práticas ágeis de gestão de vulnerabilidades em sistemas de IA cada vez mais integrados ao ecossistema corporativo.

Fonte original: thehackernews.com

Acessar publicação original

Resumo editorial criado automaticamente pela Eletrônica Americana com base em fontes internacionais públicas, com finalidade informativa.

Além de se manter informado, você pode aprofundar seus conhecimentos em nossos guias de compra, onde comparamos as melhores opções do mercado para facilitar sua escolha. Para uma análise técnica, confira nossas reviews completas com testes reais de desempenho. E se você está em busca do melhor preço, não deixe de acompanhar nossa seleção de ofertas e descontos atualizados diariamente nas principais lojas.